0x01 简介#

SMB(全称是 Server Message Block) 是一个协议名,它能被用于 Web 连接和客户端与服务器之间的信息沟通。

0x02 漏洞概述#

漏洞名称:微软 SMBv3 Client/Server 远程代码执行漏洞 CVE-2020-0796

威胁等级:高危

漏洞类型:远程代码执行

该漏洞是由于 SMBv3 协议在处理恶意的压缩数据包时出错所造成的,它可让远程且未经身份验证的攻击者在目标系统上执行任意代码。该漏洞类似于永恒之蓝,存在被蠕虫化利用的可能。

0x03 影响版本#

- 适用于 32 位系统的 Windows 10 版本 1903

- Windows 10 1903 版(用于基于 x64 的系统)

- Windows 10 1903 版(用于基于 ARM64 的系统)

- Windows Server 1903 版(服务器核心安装)

- 适用于 32 位系统的 Windows 10 版本 1909

- Windows 10 版本 1909(用于基于 x64 的系统)

- Windows 10 1909 版(用于基于 ARM64 的系统)

- Windows Server 版本 1909(服务器核心安装)

个人用户可用win+r输入winver查看自己当前windows版本:

0x04 漏洞检测#

使用方法:

python scanner.py <IP>

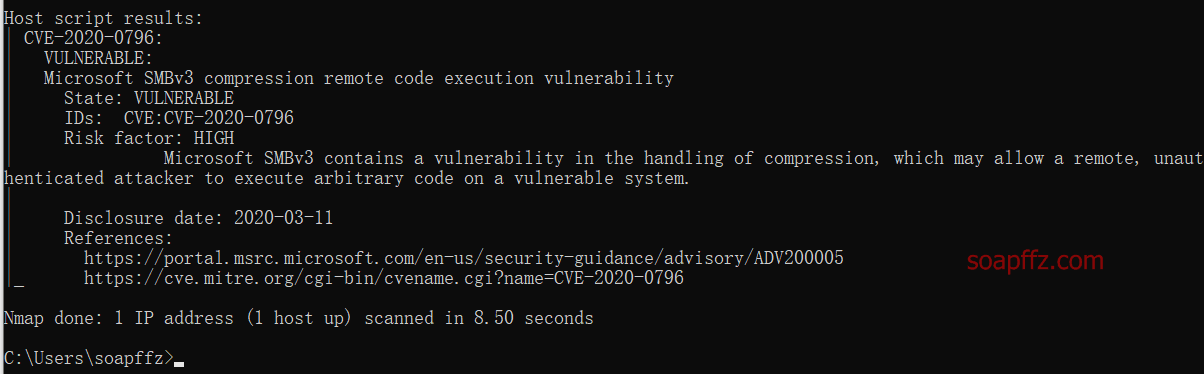

Nmap检测脚本 (nse 脚本)

nmap --script=CVE-2020-0796 <IP>

Powershell检测脚本

windows默认执行不受信任的ps脚本,因此需要设置set-executionpolicy remotesigned选择Y即可

0x05 漏洞利用#

提权的github

0x06 漏洞修复#

1. 腾讯电脑管家SMB漏洞修复工具

2. 安天SMBv3的RCE漏洞强化工具

3.微软官方补丁

4. 禁用 SMBv3 压缩

如无法立即安装补丁,建议禁用 SMBv3 压缩

无需重启,可以防止远程命令执行,但无法防止针对 SMB 客户端的攻击

powershell:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

参考文章:

- 微软 SMBv3 Client/Server 远程代码执行漏洞安全风险通告(CVE-2020-0796)

- CVE-2020-0796,又是一场补丁攻坚战

- CVE-2020-0796:微软 SMBv3 协议 RCE 检测

- Win-SMBGhost-RCE 漏洞检测防御

- CVE-2020-0796: SMBv3 RCE vulnerability in SMBv3 (GhostSMB)

- 更新:远程无损扫描工具公开发布 | 微软 Windows SMBv3 服务远程代码执行漏洞(CVE-2020-0796)通告

- CVE-2020-0796 本地提权复现

- 【更新】微软 SMBv3 Client/Server 远程代码执行漏洞深入分析(CVE-2020-0796)